「ゼロトラストとは何か?従来のセキュリティ対策とどう違うのか?」という疑問がある方もいるでしょう。

ゼロトラストとは、社内外を問わずすべてのアクセスを検証するセキュリティモデルのことです。

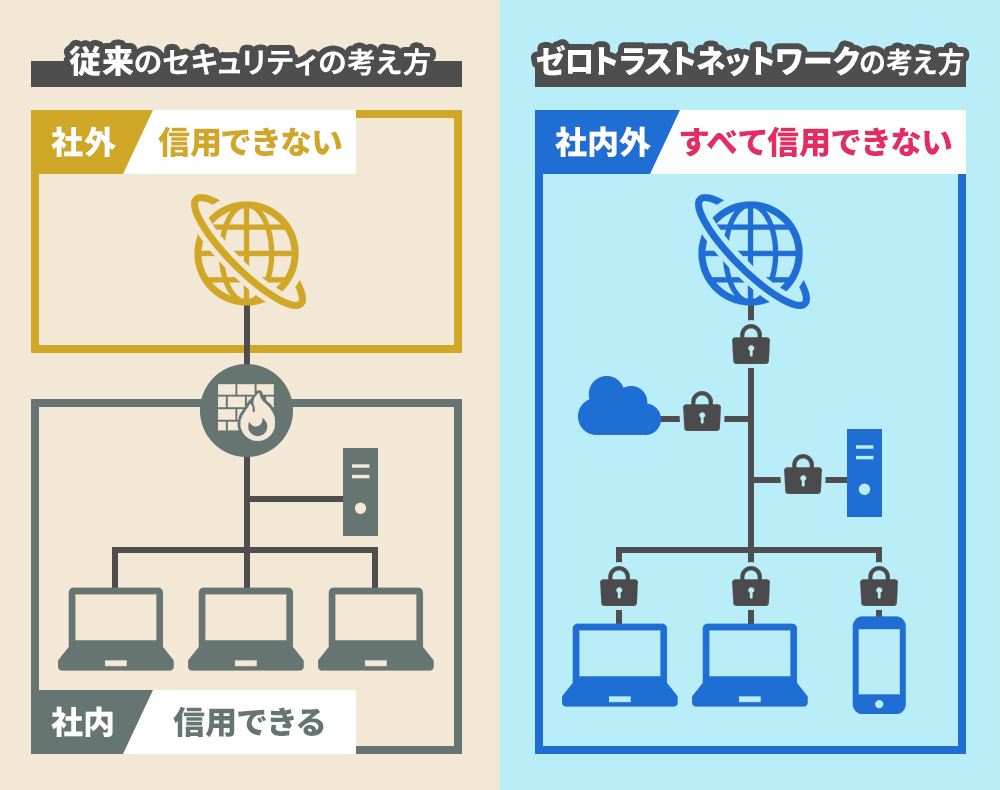

従来の境界型防御が「社内は安全」という前提に立つのに対し、ゼロトラストは「すべてを疑う」ことでテレワークやクラウド利用の拡大に対応します。

しかし、導入には相応のコストがかかり、アクセスごとの認証によって利便性が下がる側面があるのも事実です。

この記事では、ゼロトラストの仕組みや注目されている背景、メリット・デメリット、導入事例から具体的な実現ステップまで解説します。

目次

[ 開く ]

[ 閉じる ]

- ゼロトラストとは?

- 境界防御モデルとの違い

- ゼロトラストの歴史

- ゼロトラストが注目されている背景

- 国内企業のゼロトラストへの対応状況

- ゼロトラストネットワークのメリット

- 社内外問わず仕事ができる

- 社員が使用する端末が限定されない

- セキュリティが向上する

- ゼロトラストネットワークのデメリット

- 導入や維持にコストがかかる

- アクセスに手間がかかる

- ゼロトラストセキュリティの導入事例

- 大和証券が2ヶ月で約19,000台の端末をゼロトラスト環境に

- 仙台銀行がゼロトラスト機能を備えたサービスを導入

- 富士フイルムがゼロトラスト導入でセキュリティを強化

- ゼロトラストネットワークを構築するソリューション

- エンドポイントセキュリティ

- ネットワークセキュリティ

- クラウドセキュリティ

- ユーザー認証

- ゼロトラストセキュリティ実現のための対策

- ID管理を厳重にする

- アクセス履歴を可視化する

- 多要素認証(MFA)を導入する

- 最小権限の原則を適用する

- ネットワークをセグメント化する

- ゼロトラスト導入の具体的なステップ

- 現状のセキュリティ環境を把握する

- 保護すべき資産を特定する

- 段階的に移行計画を立てる

- 効果測定と改善を繰り返す

- ゼロトラストに関するよくある質問

- ゼロトラストとVPNの違いは?

- ゼロトラストの導入費用はどのくらい?

- 中小企業でもゼロトラストは導入できる?

- まとめ

ゼロトラストとは?

「すべての通信を信頼しない。安全な通信はない。」というセキュリティの考え方を、ゼロトラストと呼びます。何もない状態を指す「ゼロ」と信用や信頼を意味する「トラスト」が組み合わさった造語です。

考え方の名称であり、特定の製品などをさす言葉ではありません。アメリカの政府機関であるNIST(National Institute of Standards and Technology)がゼロトラストの考え方に関する要点を策定・明文化しました。

NISTの発表した文書では考え方を明記していますが、具体的な施策が示されているわけではありません。要点は7つあり、簡潔にまとめると以下となります。

- すべてデータやコンピューティングサービスを資産とみなす

- 社内外にかかわらず、すべての通信を保護する

- データ(資産)へのアクセスは、部署単位で細かく設定し付与する

- データへのアクセス権限は、異動や退職など動きがあるたびに更新し決定する

- すべてのデータ内容とセキュリティ内容を考慮し、監視だけでなく継続的な診断と対策をする

- データアクセスへの認証と認可を常におこない、アクセスが許可される前に必ず実施する

- データ(資産)やネットワークインフラの通信状況について多くの情報を収集しセキュリティ改善に利用する

また、ゼロトラストの考え方で構築したネットワークやセキュリティを「ゼロトラストネットワーク」「ゼロトラストセキュリティ」と呼びます。

ゼロトラストネットワーク・ゼロトラストセキュリティは、以下のような観点でのアプローチが特徴です。

| 特徴 | |

|---|---|

| ゼロトラストネットワーク |

|

| ゼロトラストセキュリティ |

|

境界防御モデルとの違い

ゼロトラストが広まるまで一般的だったセキュリティ対策に、境界防御モデルがあります。境界防御モデルは、自社内のネットワークとそれ以外のネットワーク(インターネット)のあいだに境界線があると考え、境界線を守る=外からの攻撃を防ぐ方法のセキュリティ対策です。

一方でゼロトラストはすべてを信頼しないとして、組織内からのアクセスですら安全ではないという考え方を根底に、セキュリティ対策を施します。

境界防御モデルはリスクを探知して取り除く方法であるのに対し、ゼロトラストのセキュリティモデルは信頼できるものだけを利用するという方法です。

前述のとおり、従来の境界防御モデルとゼロトラストモデルでは、根本的な考え方がまったく違います。そのため、セキュリティ対策の方法もまったく異なるものとなります。

前述のとおり、従来の境界防御モデルとゼロトラストモデルでは、根本的な考え方がまったく違います。そのため、セキュリティ対策の方法もまったく異なるものとなります。

ゼロトラストの歴史

ゼロトラストの概念は2010年、米国のForrester Research社でアナリストを務めていたジョン・キンダーバーグ氏によって提唱されました。

従来のネットワーク境界を信頼する考え方から、すべてのアクセスを検証する方向へとセキュリティの視点を転換させる画期的な提案として注目を集めました。

その後、2020年に米国国立標準技術研究所(NIST)がガイドライン「SP800-207」を発表したことで、ゼロトラストの基本的な考え方が世界的に整理され、多くの組織で導入が加速していきました。

日本でも2022年にデジタル庁が政府システム向けの適用方針を公表し、官民問わずゼロトラストへの関心が高まっています。

ゼロトラストが注目されている背景

ゼロトラストが注目されているのには、大きく3つの理由があります。

- テレワークの普及

- 情報管理のクラウド化

- アウトソーシングの増加

従来、企業の情報は会社の中にあるとしてセキュリティ対策がおこなわれてきました。しかし昨今では、働き方改革や社会情勢の関係で急激にテレワークが進み、会社のオフィス以外に情報を持ち出さなければなりません。

結果として、どこからでも情報の共有や閲覧ができるクラウドシステムで情報管理できる必要性が強まり、企業の大切なデータが会社の外=クラウド上に置かれる状況となりました。

また情報をクラウド化したため外部へ業務委託(アウトソーシング)しやすい環境も整い、近年ではアウトソーシングも増加傾向にあります。結果として、今までの境界防御モデルとは相性が悪く、情報を守りきれなくなったのです。

セキュリティリスクが従来以上に高まったことで「信頼できるものにしか接続しない」というゼロトラストに注目が集まりました。

国内企業のゼロトラストへの対応状況

国内企業におけるゼロトラストの導入は着実に進んでいるものの、完全な実装に至っている企業はまだ限られているのが現状です。

多要素認証については約6割の企業が対応済みである一方、セッション単位での継続的なアクセス検証は4割程度にとどまっており、動的な制御の実現には課題が残されています。

中小企業では認知度の低さやコスト面の懸念から対応が遅れている状況も見られます。

クラウドサービスやテレワークの普及に伴い、一部のゼロトラスト要素を取り入れる企業は増えているものの、包括的なアーキテクチャとして実装できている組織は道半ばといえるでしょう。

ゼロトラストネットワークのメリット

高いセキュリティ効果が期待されるゼロトラストモデルを導入する主なメリットは、主に3つ挙げられます。

- 社内外を問わず仕事ができるようになる

- 社員が使用する端末が限定されない

- 情報漏洩などに対するセキュリティの強さが向上する

これらのメリットについて、詳しく解説していきます。

社内外問わず仕事ができる

ゼロトラストのセキュリティ対策を導入すると、どの環境でどのような行動をする場合でも仕事をすることができます。

厳しい認証や安全性の確認をおこなうことになりますが、使用するデバイスやインターネット・アプリやファイルダウンロードなどの行動を確認できるため、社内外を問わず安全な状態でネットワークへのアクセスが可能となるでしょう。

社員が使用する端末が限定されない

ゼロトラストネットワークの実施で、社員が私物を含めた利用可能端末の制限から解放されます。テレワーク導入当初、主に以下の懸念が拭いきれなかったことから、企業は社員の私物を含む端末の使用には慎重にならざるを得ませんでした。

- ウイルスの侵入などが起こった場合に発見が遅れる

- ウイルス感染に気づかずに周りへの感染拡大

- プライベートと混同し情報漏洩

- 偽のWi-Fiに接続してしまい情報漏洩

ゼロトラストモデルのセキュリティ対策ではこれらの懸念を払拭できるため、使用する端末を限定せずに安心して使えます。

セキュリティが向上する

ゼロトラストネットワークでは、多方面からの安全チェックを常におこなうため、セキュリティが向上するメリットがあります。代表的な要素は以下のとおりです。

- 信頼できる通信しか使用できない

- クラウドサービスなどでは信頼できる人間しか権限を与えられない

- 生体認証などで慎重に本人確認をおこなう

これらを常におこなうことから、情報漏洩では外部からの攻撃だけでなく、内部からの接続にもセキュリティ対策を施せます。従来のセキュリティ方法よりも強固なセキュリティ対策を実現できる可能性があります。

情報セキュリティ対策について知りたい方は以下の記事をご覧ください。

ゼロトラストネットワークのデメリット

ゼロトラストは、ソリューションを導入することで、企業の情報(資産)をより強固に守れるようになるでしょう。ソリューションとは企業が抱える問題を解決する策のことです。

その反面デメリットも存在しています。代表的なものは、以下の2つです。

- ゼロトラストの導入や維持にコストがかかる

- 一回ごとのアクセスに手間がかかる

それぞれ詳しく解説していきます。

導入や維持にコストがかかる

ソリューションの導入や維持には、導入コストやランニングコストがかかります。ゼロトラストセキュリティの形成には、ソリューションの導入を検討する企業が多いことでしょう。

ソリューションを導入すれば今まで必要なかったコストが発生し、維持にもそれなりの費用が発生します。

自社のネットワーク現状を正しく理解したうえで必要なソリューションのみを導入することが、余計なコストをかけずに済む方法です。

アクセスに手間がかかる

強固なセキュリティを実現させるためには、2段階認証や生体認証などを毎度おこなう必要があるため、アクセスに手間がかかりやすくなります。

高いセキュリティ体制が実現できる一方、アクセスに時間がかかる・手順が多くてわずらわしい部分は、デメリットになりうるでしょう。

パスワードの入力などではなく生体認証を活用すると、アクセスの手間が相対的に負担になりづらい傾向にあります。また強いセキュリティが実現できるため、おすすめの方法です。

ゼロトラストセキュリティの導入事例

金融業界や製造業を中心に、国内でもゼロトラスト導入を進める企業が増えています。以下、ゼロトラストセキュリティの導入事例を3つ紹介します。

大和証券が2ヶ月で約19,000台の端末をゼロトラスト環境に

大和証券では、ファットクライアント端末への移行を機にゼロトラスト型のセキュリティ環境整備に着手しました。

インターネット利用の保護と社内アプリへのアクセス制御という2段階のアプローチを採用し、段階的に環境を構築していきました。

全国の営業拠点を一斉に切り替えるリスクを避けるため、ITリテラシーの高い部門で先行導入を実施しています。不具合や課題を洗い出しながら改善を重ねました。

各セクションがゼロトラストの必要性を理解し、一丸となって取り組んだ結果、わずか2ヶ月で約19,000台もの端末をゼロトラスト環境へ移行することに成功しています。

仙台銀行がゼロトラスト機能を備えたサービスを導入

営業力強化を目的にモバイル端末の活用を進めていた仙台銀行では、社外からのアクセスにおけるセキュリティ対策が課題となっていました。

そこで、ゼロトラストネットワークアクセス機能を搭載した「IIJフレックスモビリティサービス」を導入し、安全なリモートアクセス環境を実現しました。

このサービスはアクセス要求のたびにセキュリティ状態を検証する仕組みを備えており、新しいリモートアクセス手段として機能しています。

導入後は営業担当者が社内に戻ることなく業務を完結できるようになり、業務効率の大幅な向上を実感しているとのことです。

富士フイルムがゼロトラスト導入でセキュリティを強化

富士フイルムは2021年のランサムウェア攻撃を教訓に、従来の境界型防御からゼロトラストの考え方への転換を決断しました。

構想から半年という短期間でEDR(エンドポイント検出・応答)を10万台に導入し、並行してSIEM(セキュリティ情報イベント管理)も展開するなど、迅速かつ大規模なセキュリティ強化を推進しました。

複数のセキュリティソリューションを多層的に組み合わせることで、単一の防御策に依存しない堅牢な体制を構築しています。

サイバー攻撃によって業務停止という深刻な被害を経験したからこそ、短期間で本格的なゼロトラスト環境を実現できたといえるでしょう。

ゼロトラストネットワークを構築するソリューション

ゼロトラストネットワークを実現させるには、厳重で厳格な認可・認証を常におこなえる状態を作り、自社の状況に適したセキュリティ方法の導入が必要です。変わり続けるネットワークやウイルスなどに、適応し続けられる体制を整えることも重要だといえます。

これらのシステム構築を自社内だけで完結させることは難しく、多くの企業ではソリューションを導入する必要がでてくるでしょう。ゼロトラストネットワークのソリューションを提供しているサービスは多くあり、主に以下のような内容になることが多いようです。

- ゼロトラストネットワークに関するシステムの設計から構築

- 通信の監視など運用やメンテナンス

- 環境の変化に対して都度ブラッシュアップ

また、導入を検討しうるソリューションは守るべき対象により異なり、以下の4つに分類されます。

| ソリューション | 保護の対象 |

|---|---|

| エンドポイントセキュリティ | PC・スマートフォン・タブレットなどの機器 |

| ネットワークセキュリティ | 接続するインターネット |

| クラウドセキュリティ | 使用するクラウドサービス |

| ユーザー認証 | 利用する人物 |

これらのソリューションは、どれか1つを導入すればよいわけでも、必ずしもすべての導入が必要なわけでもありません。

- クラウドサーバー・オンプレミスサーバーのどちらを使用しているか

- 社員が情報閲覧などに使用している端末は安心か

- テレワークの状況はどうなっているか

上記のような企業の状況を洗い出し、現状を鑑みて適切にソリューションを選ぶ必要があります。また、複数の課題がある場合はそれに対応したソリューションを組み合わせることで多方面からセキュリティ対策がおこなえ、安全性がより一層高まります。

4つのソリューションについて、以下で詳しく解説していきます。

エンドポイントセキュリティ

エンドポイントは末端・終点などを意味する言葉です。セキュリティの観点からは、ネットワークに接続されている機器(PCやスマートフォン・タブレットなど)という意味となります。利用している機器に対するセキュリティ対策と考えればいいでしょう。

エンドポイントセキュリティを導入するメリットは、以下のとおりです。

- 社外に機器を持ち出して業務できる

- 使用できる機器が限定されない

- 各デバイスにある情報を守れる

- PCなどのハードウェアを守れる

ネットワークの接続にはデバイスは不可欠であるため、エンドポイントセキュリティはすべての企業で必須だといっても過言ではないでしょう。

ネットワークセキュリティ

ネットワークセキュリティは、ネットワークへの通信がおこなわれるたびに、安全性のチェックがおこなわれるソリューションです。メリットは、以下の2点です。

- ハッキング・ウイルスなどサイバー攻撃を防ぐ効果に期待できる

- 偽Wi-Fiなどから情報漏洩の危険性を低くできる

企業の情報はネットワークを通じて外部へと繋がっていることが多いため、接続するネットワークの安全性確保は企業の資産保護のために重要です。

クラウドセキュリティ

クラウドサービス(オンラインストレージなどを含む)にアクセスするタイミングで認可・認証などをおこなうソリューションを、クラウドセキュリティと呼びます。クラウドセキュリティを導入するメリットは、以下のとおりです。

- 外部からクラウドサービスへ不正侵入を防げる

- 漏洩や悪用からデータを保護する

- サーバー攻撃からデータを守れる

クラウドサービス自体に、生体認証や閲覧権限の付与設定・ログ管理などの強固なセキュリティ機能がついていない場合に導入を検討すべきソリューションです。

ユーザー認証

ユーザー認証とは、名前のとおりユーザー(機器の利用者)が本人かを判別するソリューションです。パスワード入力だけでなく、指紋認証・顔認証・二段階認証などの方法もユーザー認証となります。メリットは以下のとおりです。

- 機器の紛失時でも第三者に情報漏洩する可能性が低い

- ログイン情報(ID・パスワード)が流出しても簡単に閲覧を許さない

特に社外に機器を持ちだして利用する場合や第三者が機器に接触できる可能性がある場合、ユーザー認証は必要不可欠です。

ゼロトラストセキュリティ実現のための対策

ゼロトラストを実現させるためには、ソリューションの導入と並行して、企業自体のセキュリティ体制を整えることが必要です。

ソリューションを導入しても、常に変化していく社内環境にセキュリティ情報の更新が追いつかなければ、脆弱なポイントが出てきます。セキュリティ対策として、以下の2点も企業の行動として必要不可欠です。

- ID管理を厳重にする

- アクセス履歴を可視化する

ID管理を厳重にする

ゼロトラストにおけるID管理とは、アクセスするユーザー情報の管理を指します。複数のソリューションを導入していても、ID管理できていなければ、情報に触れられる機会を部外者にあたえてしまう可能性が考えられます。企業ができる対策は次の2点です。

- 人事の異動や退職などの際、迅速に情報を反映させる

- アクセスのたびに利用者情報の確認をする

これらがおこなえる環境を構築し、なおかつID管理を厳重にすることが、ゼロトラスト実現のために企業が欠かせないセキュリティ対策といえます。

アクセス履歴を可視化する

アクセス履歴とは、インターネットやクラウドサービスへのユーザーの出入り・行動の履歴を指します。ゼロトラストではアクセス履歴を分析することで、不正な行動の監視やサイバー攻撃の兆候を管理できるものもあるため、アクセス履歴の可視化は必要不可欠です。

そのほかの対策には以下のものがあります。

- クラウドサービスは行動履歴が残るものを利用する

- 履歴が残らないインターネットの接続方法は禁止使用させない

多要素認証(MFA)を導入する

パスワード認証のみでは不正アクセスを完全に防ぐことは困難であり、攻撃者による総当たり攻撃やフィッシング詐欺のリスクが常に存在します。

多要素認証を導入することで、パスワードに加えて生体認証やワンタイムパスワードなど複数の要素を組み合わせた本人確認が可能になり、なりすましによる不正ログインのリスクを大幅に低減できます。

認証要素が増えることでセキュリティ強度は向上し、万が一パスワードが漏洩しても第三者による侵入を防げる可能性が高まります。

多要素認証の詳細について知りたい方は以下の記事をご覧ください。

最小権限の原則を適用する

ユーザーやデバイスに対しては、業務遂行に必要な最低限のアクセス権限のみを付与することが重要です。

過剰な権限を与えると、万が一アカウントが侵害された際に攻撃者が広範囲のシステムやデータにアクセスできてしまい、被害が拡大するリスクが高まります。

権限を細かく制御し必要な範囲に限定することで、セキュリティインシデント発生時の影響を最小限に抑えられます。

定期的に権限の見直しを行い、不要になった権限は速やかに削除することも忘れてはなりません。

ネットワークをセグメント化する

ネットワークを細かく分割し、セグメントごとにアクセス制御を設けることで、攻撃者による横方向への侵入拡大を効果的に防げます。

マイクロセグメンテーションと呼ばれる手法を用いれば、たとえ一部のシステムが侵害されても、他の重要なシステムやデータへの不正アクセスをブロックできます。

特に機密性の高いデータを扱うセグメントには厳格なアクセス制御を適用し、重要資産を多層的に保護することが大切です。

ゼロトラスト導入の具体的なステップ

ゼロトラストは一度に全社へ導入するのではなく、計画的に段階を踏んで進めることが成功の秘訣です。以下、導入の具体的なステップを解説します。

▼ゼロトラスト導入の手順

- 現状のセキュリティ環境を把握する

- 保護すべき資産を特定する

- 段階的に移行計画を立てる

- 効果測定と改善を繰り返す

現状のセキュリティ環境を把握する

ゼロトラスト導入の第一歩は、既存のネットワーク構成やセキュリティ対策の現状を正確に把握することです。

どのシステムがどのような脅威にさらされているのか、現在の防御策にどのような弱点があるのかを可視化することで、優先的に対応すべき領域を明確にできます。

現状分析が不十分なまま導入を進めると、重要な脆弱性を見落としたり、無駄なコストをかけてしまったりするリスクがあるため、この工程は決して省略してはなりません。

保護すべき資産を特定する

顧客情報や機密データ、知的財産など、特に保護が必要な資産を洗い出し、優先度をつけて整理します。

すべての資産に同じレベルのセキュリティ対策を施すのは現実的ではないため、重要度に応じてリソースを効果的に配分することが求められます。

重要資産を明確にすることで、限られた予算や人員を最も効果の高い領域に集中投下でき、費用対効果の高いゼロトラスト導入が実現できるでしょう。

段階的に移行計画を立てる

全社一斉の導入は混乱やトラブルを招くリスクが高いため、部門やシステム単位で段階的に移行する計画を立てることが重要です。

まずは比較的影響の小さい部門でパイロット導入を実施し、運用上の課題や技術的な問題を洗い出してから、順次範囲を拡大していくアプローチが効果的です。

パイロット導入で得られた知見を次の展開に活かすことで、全社展開時のリスクを最小限に抑えられます。

効果測定と改善を繰り返す

ゼロトラストは導入して終わりではなく、導入後も継続的なモニタリングと改善が不可欠です。

アクセスログや検知データを定期的に分析し、セキュリティ対策の効果を定量的に測定することで、改善すべきポイントが明確になります。

新たな脅威や技術の進化に合わせてセキュリティ対策も進化させていく必要があるため、PDCAサイクルを回しながらゼロトラスト環境を最適化し続けることが重要です。

ゼロトラストに関するよくある質問

ゼロトラストの導入を検討する際、多くの企業が抱く疑問や不安があります。ここでは、特によく寄せられる質問について解説します。

ゼロトラストとVPNの違いは?

VPNは社内ネットワークへの入口を守る境界型防御の一種であり、一度接続が確立されれば内部のリソースには基本的に自由にアクセスできる仕組みです。

対してゼロトラストは、社内外を問わずすべてのアクセス要求に対して認証・検証を行い、信頼できると判断された通信のみを許可します。

VPNが「境界の内側は安全」という前提に立つのに対し、ゼロトラストは「すべてを疑う」という考え方に基づいており、セキュリティに対する根本的なアプローチが異なります。

VPNのセキュリティリスクについて知りたい方は以下の記事をご確認ください。

ゼロトラストの導入費用はどのくらい?

ゼロトラストの導入費用は企業規模や既存のIT環境によって大きく異なり、数百万円から数億円規模まで幅があります。

オンプレミスで構築するか、クラウド型のサービスを活用するかによってもコスト構造は変わってきます。

クラウド型サービスを利用すれば初期費用を抑えられるうえ、段階的に導入範囲を広げることで投資を分散させることも可能です。

まずは小規模なパイロット導入から始め、効果を確認しながら予算を確保していくアプローチをおすすめします。

中小企業でもゼロトラストは導入できる?

クラウドベースのゼロトラストサービスが普及したことで、中小企業でも導入しやすい環境が整いつつあります。

まずはID管理の強化や多要素認証の導入など、比較的取り組みやすい領域から段階的に始めることで、無理なくゼロトラストの考え方を取り入れられます。

予算や人員に制約がある中小企業こそ、優先順位を明確にして効率的に対策を進めることが重要です。

まとめ

この記事では、ゼロトラストの仕組みや歴史、導入事例、実現のための具体的なステップについて解説しました。

ゼロトラストは2010年に提唱された概念であり、テレワークやクラウド利用の普及に伴って国内企業でも導入が進んでいます。

ID管理の厳格化や多要素認証、ネットワークのセグメント化など、複数の対策を組み合わせることで効果的にセキュリティを強化できます。

全社一斉の導入ではなく、現状把握から段階的な移行計画を立て、継続的に改善を繰り返すことが成功の鍵です。

企業の情報資産を守り抜くためにも、計画的なゼロトラスト導入を検討しましょう。

文責:GMOインターネットグループ株式会社