EDRとはエンドポイントのセキュリティソリューションのことです。侵入してきたマルウェアなどへの対処を行えるソリューションのため、既存のアンチウイルスソフトなどと組み合わせて使用することで、強固なセキュリティ対策を実現できるでしょう。本記事ではEDRの機能や運用のポイント・注意点を解説します。高度化したマルウェアなどのサイバー攻撃から大切な情報を守るため、EDRの特徴などを理解し、適切なセキュリティ対策を施していきましょう。

目次

[ 開く ]

[ 閉じる ]

- EDRとは?

- EPPとの違い

- NGAVとの違い

- EDRが注目される背景

- EDRの主な機能

- 監視・検知機能

- 分析機能

- インシデント対応機能

- 予防機能

- EDR導入で得られる5つのメリット

- 1.高精度な脅威検知で未知の攻撃にも対応できる

- 2.インシデント対応時間を大幅に短縮できる

- 3.詳細なフォレンジック調査が可能になる

- 4.テレワーク環境のセキュリティを強化できる

- 5.セキュリティ人材不足を補える

- EDR導入時の注意点

- 1.導入・運用コストの負担が発生する

- 2.運用体制・専門人材の確保が必要になる

- 3.EDR単体では侵入そのものを防げない

- EDR製品を比較・選定する際の6つのポイント

- 1.検知精度と検知方法

- 2.料金体系とコストの考え方

- 3.サービスの提供形態(クラウド型・オンプレミス型)

- 4.自社環境との親和性(対応OS・既存ツール連携)

- 5.管理サーバーやネットワークへの負荷

- 6.運用サポート体制とトライアルの有無

- EDRと関連するセキュリティソリューションの違い

- XDR(Extended Detection and Response)

- NDR(Network Detection and Response)

- DLP(Data Loss Prevention)

- EDR導入後のCSIRT体制構築に関するご相談はGMOサイバーセキュリティbyイエラエへ!

- まとめ

EDRとは?

EDRとはEndpoint Detection and Response(エンドポイント・ディテクション・アンド・レスポンス)の頭文字を取った言葉です。エンドポイントのセキュリティを守るソリューションとして、サーバーにマルウェアが侵入してからの対処を担います。

そもそもエンドポイントとは「終点・末端」などの意味を持つ英単語です。ITではネットワークと接続している端末のことを指し、PCやスマートフォン・タブレットなどが該当します。

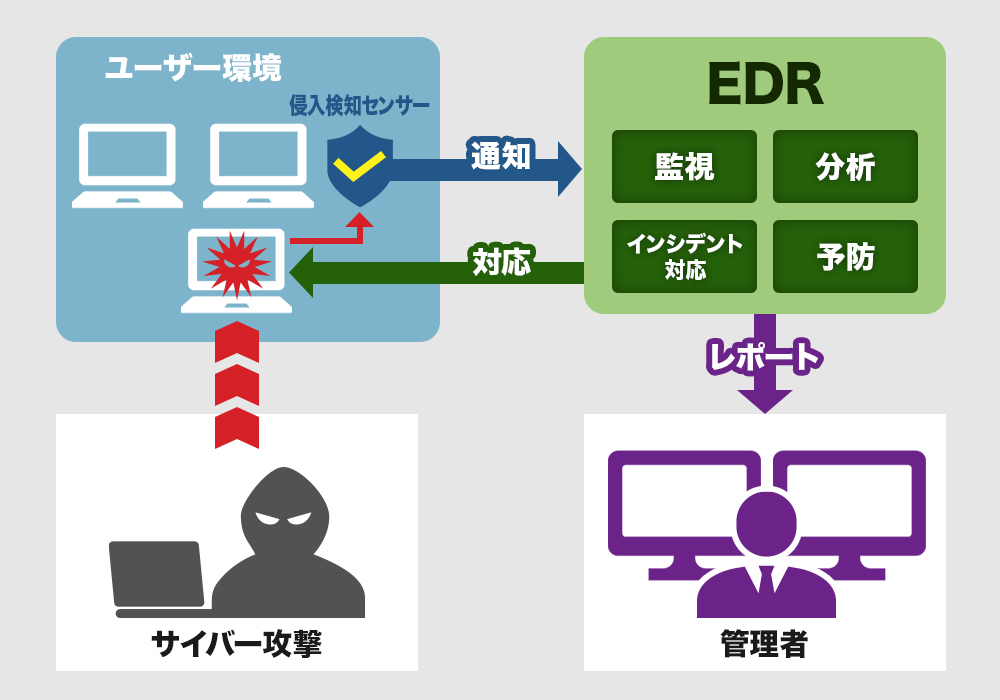

EDRはPCなどエンドポイント端末の挙動を監視・記録しており、マルウェアの侵入を検知したら、原因となっているツールを管理者に通知・対処方法を提案するなどして対応します。また、挙動を記録したデータを分析し、マルウェアの侵入経路の特定も行うため、今後の対策方法を検討するうえで役立てられるソリューションです。

【関連記事】マルウェアとは|ウイルスとの違いや種類・感染経路・感染したときの対処法

EPPとの違い

EDRと似た言葉にEPP(Endpoint Protection Platform)があります。EPPはアンチウイルスソフトとも呼ばれ、PCなどの端末に侵入しようとするマルウェアを検出して除去するためのソリューションです。

EDRとEPPはどちらも「サイバー攻撃対策」のソリューションですが、目的に大きな違いがあります。マルウェア感染前の対策がEPP、感染後の被害を最小限に食い止めるための対策がEDRです。

また、EPPは侵入を防ぐのと同時に受けた攻撃の修復能力を有しているのに対して、EDRは侵入されたことを管理者に通知・対応策の提案を行います。ログから侵入経路などを調査して、対応策を練る段階においての貴重なデータ提供の役割を担うのもEDRです。

NGAVとの違い

NGAV(Next Generation Anti-Virus)は次世代型アンチウイルスと呼ばれ、未知のマルウェアに対応できるソリューションです。NGAVはソフトウェアの振る舞い(動作)から不審なソフトウェアを検知し、感染前に対処します。

EDRとNGAVは同じエンドポイントセキュリティのソリューションですが、目的が異なります。EDRはマルウェア感染後の対策・NGAVはマルウェアを感染前に検知するソリューションです。

また、NGAVとEPPは目的が同じソリューションですが、性能に違いがあります。EPPは決まったプログラムやコードなどからマルウェアを検知するため、未知のソフトウェアは検知できません。NGAVはEPPでは検知できない未知のマルウェアも発見できる可能性があります。ただし、未知だけど不審ではないプログラムにも反応してしまう場合があるのが、NGAVの弱点といえるでしょう。

EDRが注目される背景

EDRを導入する企業は増加傾向にあります。日本情報経済社会推進協会のJIPDECは「企業IT活用動向調査2022」にてセキュリティ対策の実施状況を公表しており、実施済みのセキュリティ対策の中では「マルウェアの感染対策」が1位です。エンドポイントセキュリティのカテゴリ内ではさまざまなツールがある中で、EDRの導入率が一年間で一番向上している結果となりました。

EDR導入の必要性が増している背景には、DXなどによるテレワークの増加や、サイバー攻撃の多様化などが挙げられます。外部との接触が増えるリモート環境下では、より一層セキュリティ対策への配慮が必要なためです。

また、ここ数年でサイバー攻撃の「Emotet(エモテット)」の感染も急増しており、警視庁でも対処法について言及しているほどになっています。「テレワーク勤務のサイバーセキュリティ対策」としてウイルス対策ソフトを必ず導入することも挙げており、エンドポイントセキュリティを含めた、セキュリティ対策の必要性が増しているといえるでしょう。

EDRの主な機能

EDRは、以下に挙げる4項目が主な機能です。

- 監視・検知機能

- 分析機能

- インシデント対応機能

- 予防機能

これらの機能について、詳しく解説していきましょう。

監視・検知機能

EDRの監視・検知機能では、サーバーやネットワーク環境の挙動を監視し、悪意のある活動がみられないかを常に見張っています。マルウェアがサーバーに侵入した際にはその存在を検知し、管理者に対して速やかに攻撃の詳細や有効な対処情報を提供します。

保有している多くのエンドポイントに対して常にマルウェアの監視・検知を行い、不審な部分があれば迅速に対処法の提示を人の手で行うことは容易ではありません。EDRの監視・検知機能があることで俗人化せず、極めて速やかに、マルウェアなどに対しての適切な対応が実現できます。

分析機能

EDRはマルウェアなどの挙動を分析し、どのエンドポイント端末から侵入したか・侵入経路・攻撃の範囲や状況などを明らかにします。これらは管理者に共有され、今後のセキュリティ対策において重要な情報となるでしょう。また、攻撃の動きや方法などを分析し情報を蓄積していくことで、より一層速やかに不審な動きを検知できるようになり、管理者への迅速な情報提供が可能です。

被害を最小限にとどめ、拡大させないような対応ができるのは、EDRの分析機能が働いているためだと言えます。

インシデント対応機能

EDRのインシデント対応機能とは、攻撃を確認した際にマルウェアなどの遮断を行う機能のことです。インシデントは出来事・事象を意味し、セキュリティの分野では「危険性のある事象」という内容になります。EDRのインシデント対応では、該当アプリケーションの遮断やネットワークの切断・マルウェアが検知されたツールを自動停止するなどの対応が挙げられます。

インシデント対応機能によっていち早くマルウェアの動きを封じられるため、被害が可能な限り少なくなることに期待できると言えるでしょう。

予防機能

EDRの予防機能とは、エンドポイントの脆弱性に対して対策を講じ、マルウェアに感染しづらい環境を整える機能のことです。主にエンドポイント端末にインストールされているアプリケーションを監視し、必要に応じてバージョンアップさせるなどを行い最新の状態を保てるようにします。

アプリケーションのアップロードは、脆弱性となる部分に対しての対策が必要など、理由がなければ行われません。最新バージョンにすることで、マルウェアの標的となりうる箇所を排除でき、感染予防につながります。

EDR導入で得られる5つのメリット

EDRを導入すると、従来のウイルス対策ソフトだけでは難しかった領域をカバーできるようになります。ここでは、EDR導入によって得られる代表的な5つのメリットを紹介します。

- 高精度な脅威検知で未知の攻撃にも対応できる

- インシデント対応時間を大幅に短縮できる

- 詳細なフォレンジック調査が可能になる

- テレワーク環境のセキュリティを強化できる

- セキュリティ人材不足を補える

1.高精度な脅威検知で未知の攻撃にも対応できる

従来のウイルス対策ソフト(EPP)は、既知のマルウェアのパターン情報をもとに脅威を検知する仕組みが中心でした。そのため、パターンに登録されていない未知のマルウェアやファイルレス攻撃はすり抜けてしまうリスクがあります。

EDRはエンドポイント上のプロセス実行やファイル操作といった端末の「振る舞い」をリアルタイムで分析するため、既知・未知を問わず不審な活動を高い精度で検知できます。たとえば、正規の管理ツールを悪用する「Living Off The Land」と呼ばれる攻撃手法にも、動作の異常から気づくことが可能です。EPPとEDRを組み合わせることで、事前防御と事後対策の両面をカバーできるようになります。

2.インシデント対応時間を大幅に短縮できる

サイバー攻撃の被害は、発見が遅れるほど拡大します。たとえば、標的型攻撃では攻撃者の侵入に気づくまでに長期間かかるケースも珍しくありません。対応が遅れれば、情報漏洩の範囲が広がり、復旧コストも膨らんでしまいます。

EDRは脅威を検知すると即座に管理者へ通知し、感染端末のネットワーク隔離や不正プロセスの停止をリモートから実行できます。手動で対応していた作業を自動化・遠隔化することで、初動対応のスピードが大幅に向上し、被害の拡大を最小限に食い止めやすくなります。

3.詳細なフォレンジック調査が可能になる

インシデントが発生した際、「いつ、どこから、どのように侵入されたのか」を特定することは、再発防止のために欠かせません。しかし従来の手法では、端末のHDDを物理的に保全し、専用ツールでログを抽出・解析する必要があり、調査に長い時間がかかることもありました。

EDRはエンドポイントの動作ログを常時記録しており、侵入経路・影響範囲・攻撃手法を管理画面から迅速に追跡できます。過去にさかのぼった調査が可能なため、攻撃の全体像を把握しやすくなります。こうした証跡をもとにインシデント報告書を作成できる点も、コンプライアンス対応の観点から大きなメリットといえるでしょう。

4.テレワーク環境のセキュリティを強化できる

テレワークが定着したことで、従業員のPCが社外のネットワークに接続される機会が増えました。しかし、社内のファイアウォールやプロキシといった境界型防御は、社外に持ち出された端末には適用されません。VPNを利用していても、VPN機器自体の脆弱性が狙われるケースも報告されています。

EDRはクラウド上の管理サーバーに端末情報を集約するため、社外にある端末でもリアルタイムで監視・対処が可能です。従来の社内サーバー型のウイルス対策では、端末が社外にあると即時対応が難しいという課題がありましたが、EDRであれば場所を問わずに一元的なセキュリティ管理を実現できます。

5.セキュリティ人材不足を補える

セキュリティの専門人材が社内にいない、あるいは少人数の情シス部門で対応しているという企業は少なくありません。EDRは検知からアラート通知、初期対応の一部までを自動化できるため、専門知識がなくても一定レベルの脅威対策を実現しやすくなります。

さらに、EDRの監視・運用を専門の事業者に委託するMDR(Managed Detection and Response)サービスを活用すれば、24時間365日の監視体制を自社で構築しなくても、高品質なセキュリティ運用を確保できます。自社のリソース状況に応じて、内製とアウトソーシングを組み合わせることが現実的な選択肢となるでしょう。

EDR導入時の注意点

EDRには多くのメリットがある一方で、導入前に把握しておきたい注意点もあります。ここでは、事前に確認しておくべき3つのポイントを解説します。

- 導入・運用コストの負担が発生する

- 運用体制・専門人材の確保が必要になる

- EDR単体では侵入そのものを防げない

1.導入・運用コストの負担が発生する

EDRはライセンス費用のほか、導入支援費用や日々の運用・管理にかかる人的コストが継続的に発生します。多くの製品はエンドポイントの台数に応じた年間契約となっており、端末数が多いほどランニングコストが大きくなる点は事前に把握しておく必要があります。

ただし、インシデントが発生した場合の被害額(情報漏洩による損害賠償、業務停止による機会損失など)と比較すれば、EDRへの投資は費用対効果の面で合理的といえるケースが多いです。導入前に、自社の端末台数や必要なサポート範囲をもとにコストを試算し、ROI(投資対効果)を検討しておくとよいでしょう。

2.運用体制・専門人材の確保が必要になる

EDRは導入しただけでは十分な効果を発揮できません。日々発生するアラートを適切に判別(トリアージ)し、対処する運用体制が不可欠です。アラートの中には誤検知も含まれるため、それが本当の脅威なのか、業務上の正常な操作なのかを見極めるには、一定のセキュリティ知識が求められます。

社内にSOC(セキュリティオペレーションセンター)を設置するのが理想的ですが、人材やコストの面で難しい場合は、前述したMDRサービスなど外部への運用委託も有効な手段です。自社の体制に合った運用方法を選ぶことが、EDRを最大限に活かすカギとなります。

3.EDR単体では侵入そのものを防げない

EDRは「侵入された後の検知・対応」に強みを持つソリューションです。そのため、マルウェアの侵入そのものを防ぐ機能は限定的であり、EDRだけで万全なセキュリティ対策とはいえません。

侵入を未然に防ぐには、EPPやNGAV、ファイアウォール、UTMなどの事前防御ツールとの併用が不可欠です。複数のセキュリティ層で防御する「多層防御」の考え方を取り入れ、EDRをその一要素として位置づけることが重要です。

EDR製品を比較・選定する際の6つのポイント

EDR製品は検知方法やコスト、対応環境などが製品ごとに異なります。自社に最適な製品を選ぶために、比較すべき6つのポイントを解説します。

- 検知精度と検知方法

- 料金体系とコストの考え方

- サービスの提供形態(クラウド型・オンプレミス型)

- 自社環境との親和性(対応OS・既存ツール連携)

- 管理サーバーやネットワークへの負荷

- 運用サポート体制とトライアルの有無

1.検知精度と検知方法

EDRの検知方法は、端末にエージェント(情報収集ソフト)をインストールする「エージェント型」と、インストールが不要な「エージェントレス型」に分かれます。それぞれの特徴は以下のとおりです。

| 種類 | メリット | デメリット |

|---|---|---|

| エージェント型 | 端末の詳細な情報を収集・分析でき、検知精度が高い | 端末ごとにインストールが必要 |

| エージェントレス型 | 端末へのインストールが不要で導入が容易 | 収集できる情報が限定される |

検知精度を客観的に評価したい場合は、MITRE ATT&CK Evaluations(マイターアタックエバリュエーションズ)の結果を参考にするのがおすすめです。これは非営利組織MITREが実際の攻撃シナリオを再現し、各EDR製品の検知能力を評価する公開テストです。また、誤検知率の低さもあわせて確認しておくと、導入後のアラート対応負荷を抑えられます。

2.料金体系とコストの考え方

EDRツールの料金体系はサービスにより異なります。年間契約を導入しているサービスが多く、エンドポイントの台数やコールセンターサポート有無などの状況により、料金が変化する場合がほとんどです。

EDRを導入するとランニングコストがかかるため、コストパフォーマンスのよい製品を選ぶことが大切だと言えます。料金と同時に対象となるサービス範囲の確認を必ず行いましょう。ただし、機能が多ければよいと言うわけではありません。自社の状況を考慮し、エンドポイントの台数や必要な機能・サポートからサービス選定を行うのが重要です。

3.サービスの提供形態(クラウド型・オンプレミス型)

ITソリューションは、一般的に「オンプレミス型」「クラウド型」のいずれかでサービスを導入しますが、EDRもどちらかのサービス形態で導入することになります。オンプレミスは社内サーバーやソフトウェアなど企業が保有するシステム内に構築するのに対し、クラウドはインターネットを経由してサービスが提供される形態です。

オンプレミス型とクラウド型のメリットとデメリットは、以下のとおりです。

| メリット | デメリット | |

|---|---|---|

| オンプレミス型 |

|

|

| クラウド型 |

|

|

テレワークが推進されていることから、社外に持ち出した端末も管理できるクラウド型を導入する企業が多くなっています。ただし、インターネット環境がなくなると常時管理ができなくなるため、インターネット接続状況に不安のある場合には、あまり向いていません。

対してオフィス内のみで利用している端末を管理したいという場合には、サービス内容をカスタマイズしやすいオンプレミス型の導入でもよいでしょう。しかしながら、コスト・導入後の管理・テレワークへ移行の可能性などから考えると、クラウド型に勝るメリットが多いとは言い難い方法です。

インターネット環境の観点で問題がない場合には、クラウド型を選択するほうがスムーズな場合が多いでしょう。

4.自社環境との親和性(対応OS・既存ツール連携)

EDR製品によって対応するOSは異なります。Windows・macOS・Linuxに加え、モバイル端末(iOS・Android)にも対応しているかどうかは、自社の端末構成に合わせて必ず確認しましょう。たとえば、開発部門でLinux端末を多く使用している企業では、Linux対応が不十分な製品を選ぶと、監視の抜け漏れが生じてしまいます。

また、すでにファイアウォールやSIEM(セキュリティ情報・イベント管理)などのセキュリティツールを導入している場合は、既存ツールとEDRが連携できるかどうかも重要な選定基準です。ツール同士が情報を共有・紐づけできれば、相関分析の精度が向上し、セキュリティレベルの底上げにつながります。

5.管理サーバーやネットワークへの負荷

EDRはエンドポイント上でエージェントを常駐させてログを収集するため、端末のCPUやメモリに一定の負荷がかかります。負荷が大きい製品を選んでしまうと、業務で使用するアプリケーションの動作が遅くなる恐れがあるため、導入前にパフォーマンスへの影響を確認しておくことが大切です。

加えて、各端末から管理サーバーへのログ転送がネットワーク帯域を圧迫する可能性もあります。端末台数が多い企業ほど影響が大きいため、ログ送信の頻度やデータ量の設定を事前にシミュレーションしておくとよいでしょう。

6.運用サポート体制とトライアルの有無

EDRは導入後の運用が重要なソリューションです。ベンダーの運用サポート体制が手厚いかどうかは、製品選定時に必ず確認したいポイントです。具体的には、24時間対応の有無、日本語でのサポート可否、導入時の設定支援の範囲などを比較しましょう。

また、無料トライアルやPoC(概念実証)の提供があるかどうかも重要です。自社の環境で実際にEDRを動かしてみることで、検知精度や端末への負荷を事前に確認でき、導入後のミスマッチを防ぎやすくなります。

EDRと関連するセキュリティソリューションの違い

EDRと混同されやすいセキュリティソリューションとして、XDR・NDR・DLPがあります。それぞれEDRとは監視範囲や目的が異なるため、違いを整理しておきましょう。

| ソリューション | 主な監視対象 | 主な目的 |

|---|---|---|

| EDR | エンドポイント(PC・サーバー) | 端末の脅威検知・インシデント対応 |

| XDR | エンドポイント+ネットワーク+クラウド+メールなど複数レイヤー | 複数領域を横断した統合的な脅威検知・対応 |

| NDR | ネットワークトラフィック | ネットワーク内の異常通信の検知 |

| DLP | 機密データの移動・送信 | 情報漏洩の防止 |

IPAの「セキュリティ対策の基本と共通対策(2025版)」でも、EDR・NDR・DLPはそれぞれ異なる役割を持つセキュリティ対策として紹介されています。以下で、各ソリューションの特徴をEDRとの比較で解説します。

参考:IPA「セキュリティ対策の基本と共通対策 情報セキュリティ10大脅威 2025版」

XDR(Extended Detection and Response)

XDRはEDRの概念を拡張したソリューションで、エンドポイントだけでなくネットワーク、クラウド、メールなど複数のセキュリティレイヤーのデータを統合的に収集・相関分析します。たとえば、メールで届いた不審なリンクをクリックした端末と、その後に発生した不審な通信をひとつの攻撃として結びつけるといった横断的な分析が可能です。

EDRがエンドポイント単体の「点」の監視であるのに対し、XDRは環境全体を「面」で監視するイメージです。IT環境が複雑で、監視すべき領域が多い大規模企業に適しています。

NDR(Network Detection and Response)

NDRはネットワーク上を流れるトラフィックを監視し、不審な通信パターンを検知するソリューションです。EDRが各端末の挙動に着目するのに対し、NDRはネットワーク全体の通信の異常を検出するという違いがあります。

たとえば、社内ネットワークから外部の不審なサーバーへ大量のデータが送信されているといった異常を、NDRであれば発見できます。EDRとNDRを併用すれば「端末で何が起きているか」と「ネットワークで何が起きているか」を両面から把握でき、可視化の範囲が広がります。

DLP(Data Loss Prevention)

DLPは機密情報や個人情報が社外に持ち出されることを防ぐためのソリューションです。EDRが「外部からの脅威の検知・対応」を目的としているのに対し、DLPは「内部からの情報漏洩の防止」に特化しています。

たとえば、従業員が機密ファイルをUSBメモリにコピーしようとしたり、個人のメールアドレスへ転送しようとした際に、DLPがそれをブロック・警告する仕組みです。EDRとDLPを組み合わせることで、外部脅威と内部リスクの両面をカバーする、より包括的な情報セキュリティ体制を構築できるでしょう。

EDR導入後のCSIRT体制構築に関するご相談はGMOサイバーセキュリティbyイエラエへ!

画像引用元:GMOサイバーセキュリティ byイエラエ株式会社

EDRを導入しシステムを構築したのちには、実際に攻撃を検知できるようになっているかの調査や、実際に事故が起きた際にどのように対応するか事故対応マニュアルの作成および体制の構築が重要です。

「GMOサイバーセキュリティ by イエラエの事故対応マニュアル作成支援)」では、インシデントレスポンス案件の実績豊富なコンサルタントとエンジニアが業務で使えるマニュアルの作成を支援します。事前にマニュアルを作成しておくことで、事故が起きた際に初動対応でどのような対応をするべきか明らかになります。冷静にインシデントに対応し、沈静化へ向けた業務も手順通りに進行させることができます。

EDR導入後のインシデント対応体制の構築にお悩みの方はぜひ「GMOサイバーセキュリティ by イエラエの事故対応マニュアル作成支援)」にご相談ください。

まとめ

EDRは、エンドポイントへの脅威をリアルタイムで検知し、侵入後の迅速な対応を可能にするセキュリティソリューションです。サイバー攻撃の高度化やテレワークの普及を背景に、EPPだけではカバーしきれないリスクへの対策として、導入を進める企業が増えています。

高精度な脅威検知やインシデント対応の迅速化、フォレンジック調査といったメリットがある一方、運用体制の整備やコスト管理も求められます。EDR単体ではなく、EPP・NGAV・XDRなどと組み合わせた多層防御の考え方を取り入れ、自社の環境に合った製品とサポート体制を選ぶことが、セキュリティ強化の第一歩となるでしょう。

GMOインターネットグループでは、パスワードの漏洩やWebの侵入リスクなどを無料で診断できるサービス「GMO セキュリティ24」を提供しています。また、ネット利用に関するご不安にも無料でお答えしていますので、お気軽にご相談ください。

文責:GMOインターネットグループ株式会社